Los ataques de hackers, los ciberataques y los ciberdelitos son considerados la mayor amenaza para las empresas de todo el mundo.

En promedio,

30 mil sitios web sufren ataques de hackers cada día.

La situación empeoró mucho durante la pandemia de Covid-19, cuando muchas actividades pasaron de ser presenciales a estar online.

Solo en 2020, al inicio de la crisis sanitaria, el FBI detectó un

aumento del 300% en el número de ciberdelitos.

Algunos de los clientes de tu agencia pueden pensar que su sitio web no tiene nada que ver con esto.

Muchas pequeñas empresas piensan que su sitio web no tiene nada que valga la pena ser hackeado. Esto no es cierto.

Cualquier sitio web es un activo valioso para su propietario y para sus usuarios. Y también para los hackers.

Te corresponde a ti alertar a tus clientes de la magnitud y gravedad del problema.

Este artículo te ayudará a hacerlo. Desmontaremos algunos mitos, aportaremos cifras, hablaremos de los principales tipos de ataques de hackers y te daremos consejos sobre cómo proteger los sitios web de tus clientes.

¿Por qué cada vez más sitios web son hackeados?

Al contrario de lo que mucha gente piensa, un sitio web pequeño no es inmune a los ataques maliciosos. Sin el cuidado adecuado, los sitios web que tu agencia ha construido para profesionales autónomos o pequeñas empresas podrían ser las próximas víctimas.

Esto se debe a que la gran mayoría de la vulneración de la seguridad de los sitios web no están dirigidas a una empresa o sitio web en particular. Lo que hacen los hackers hoy en día es utilizar herramientas automatizadas para escanear una gran cantidad de sitios web y buscar vulnerabilidades. Pueden estar en el CMS, en el plugin o en la plantilla.

Hackear sitios web utilizando herramientas automatizadas es popular porque los hackers pueden lanzar un amplio ataque con poco esfuerzo. Muchos explotan una vulnerabilidad en una versión específica de WordPress, Joomla u otro sistema de gestión de contenidos.

Los bots automatizados buscan los sitios web utilizando esta versión. Luego, hackean las máquinas de los usuarios de estos sitios web para obtener datos personales, que luego revenden en la Deep Web.

El sitio web, un activo valioso

Aunque la ganancia monetaria directa de un hacker por cada sitio web hackeado no es alta, el gran volumen de sitios web hackeados, la velocidad y la facilidad de los ataques los hacen rentables.

El hacker puede beneficiarse con la venta de información o del uso de los recursos del servidor del sitio web o empresa hackeada.

Otro tipo de ataque que se ha hecho popular en Brasil es el robo o secuestro de dominios. En el sitio web Registro.br, el hacker puede acceder fácilmente al email del propietario del dominio, ya que esta base de datos es pública.

A continuación, se hackea el email y se cambia la propiedad del registro. Los ladrones pueden ponerse en contacto con tus clientes para pedir un rescate, desviar el tráfico a otros sitios web o utilizarlo para ganar con los anuncios de pago por clic. El objetivo son las empresas y organizaciones de todo tipo y tamaño.

En otras palabras, los días en los que los ataques de hackers eran poco comunes y solo ocurrían a las grandes empresas han terminado. En cambio, el hackeo de sitios web de pequeñas y medianas empresas se ha convertido en un entorno lucrativo para muchas personas con ciertos conocimientos tecnológicos.

Hay un ataque de hackers cada 39 segundos y otras estadísticas

Algunas cifras muestran la magnitud de la amenaza que representan los ataques de los hackers:

Estas estadísticas te dan una idea de lo difícil que es asegurar los sitios web de tus clientes cada año que pasa. Cualquier software puede ser hackeado si no implementas medidas de seguridad y sigues las prácticas recomendadas.

A medida que Internet se desarrolla y genera más recursos para los usuarios y las empresas, como la posibilidad de almacenar cantidades masivas de datos valiosos, los hackers también acceden a técnicas más fuertes.

Principales tipos de ataques de hackers

Todos los días salen noticias sobre nuevas vulnerabilidades que se han descubierto y que han dejado a millones de sitios web expuestos a ataques de hackers.

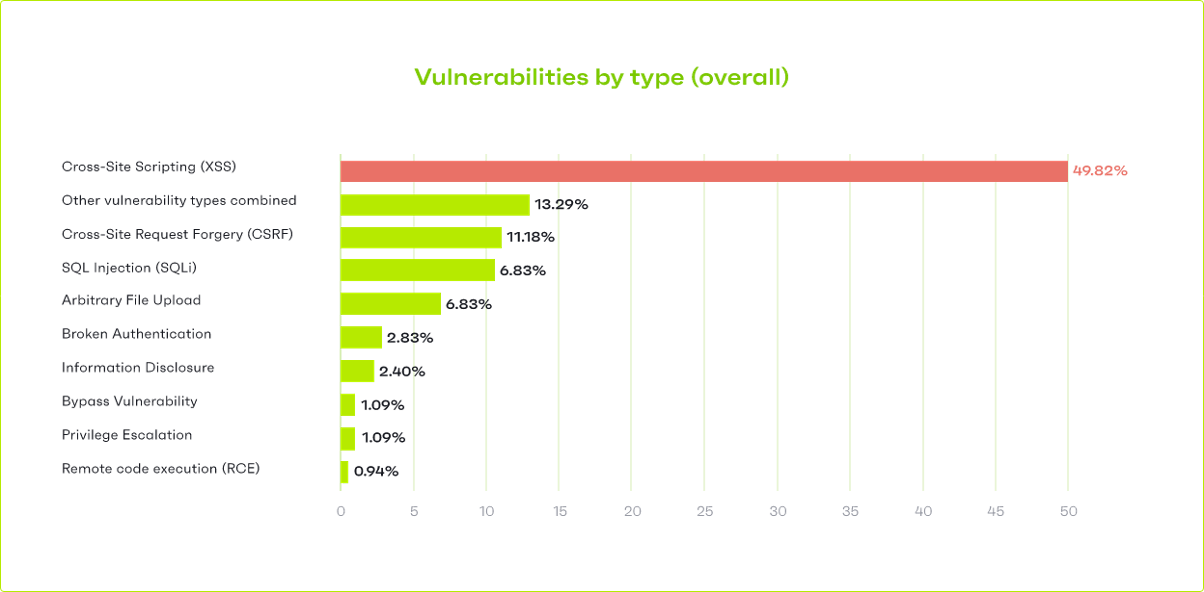

En el caso de los sitios de WordPress, los datos de WPScan sobre las vulnerabilidades más explotadas por los hackers indican el Cross-site Scripting (XSS) y la inyección SQL. Estos son responsables de más de la mitad de los incidentes.

Según Patchstack, una herramienta de protección de sitios web de WordPress, el XSS es la

técnica de hackeo de sitios web más común para WordPress.

El último

estudio de Accenture sobre el costo del ciberdelito en todo el mundo señala que los ataques de los hackers que generan más daños son los programas malwares. A continuación veremos lo qué significan algunas de estas expresiones.

1. Cross-site Scripting (XSS)

Los ataques XSS tienen como objetivo el código de una página web que se ejecuta en el navegador del usuario, en lugar de en el servidor. El hacker inserta scripts maliciosos en los navegadores de esos usuarios.

La mayoría tiene como objetivo obtener datos personales, redirigir a las víctimas a sitios web controlados por el hacker o hacer que el computador del usuario realice las operaciones ordenadas por el atacante.

2. Injeção de SQL

La mayoría de los sitios web utilizan Structured Query Language (SQL) para interactuar con las bases de datos. El SQL le permite al sitio web crear, recuperar, actualizar y eliminar registros de la base de datos. Se utiliza para todo, desde el login de un usuario en el sitio web hasta el almacenamiento de los detalles de una transacción de comercio electrónico.

En este tipo de ataque sigiloso, el ciberdelincuente inserta un código SQL malicioso para vulnerar las medidas de seguridad y acceder a los datos protegidos. Una vez instalado, puede controlar la base de datos del sitio web y secuestrar la información del usuario.

3. Malware

Malware es un término genérico para cualquier tipo de "malicious software" (“software malicioso”). Están diseñados para infiltrarse en el dispositivo del visitante de un sitio web sin su conocimiento. Pueden causar daños a los sistemas, interceptar datos o simplemente molestar al usuario.

El adware, el spyware, los virus, los botnets, los troyanos, los gusanos, los rootkits y el ransomware entran en la definición de malware. Independientemente del tipo, todo malware sigue el mismo patrón básico: el usuario, descarga o instala involuntariamente el malware, que infecta el dispositivo.

El sitio web tiene su SEO

perjudicado y puede ser eliminado de los resultados de búsqueda de Google si está infectado.

4. Ataque DDoS

Un ataque DDoS puede colapsar completamente el sitio web o hacerlo extremadamente lento. Esto ocurre a través de una red - llamada zombi - con computadoras que ya están infectadas y se conectan al hacker maestro.

El uso de una CDN (Red de Entrega de Contenidos) correctamente configurada puede mejorar la seguridad del sitio web y evitar este tipo de ataques.

5. Aprovechamiento de vulnerabilidades o port scanning attack

En este tipo de malware, los hackers utilizan brechas para acceder al sitio web. Un buen ejemplo son los plugins desactualizados instalados en los sitios de WordPress.

Si se encuentra una vulnerabilidad en el sistema, el malware informa del "puerto" disponible. El hacker puede entonces acceder a todos los archivos del servidor.

6. Desfiguración

Imagínate esta situación: estás navegando por Internet y cuando accedes al sitio web de uno de los clientes de tu agencia, te encuentras con una página de inicio diferente. En lugar del contenido, encuentras un mensaje que indica que el sitio ha sido hackeado. O un anuncio de viagra.

Esto es lo que los especialistas llaman defacement o desfiguración. Ocurre cuando el hacker reemplaza el contenido del sitio con contenido malicioso. Lo más habitual es que el invasor no acceda a la base de datos, ni derribe el servidor, ni secuestre las máquinas responsables. Pero el daño a la imagen de marca y a la credibilidad de la empresa es grande.

Qué ocurre con un sitio web hackeado

Algunas señales de que un sitio web puede haber sufrido un ataque de hackers son:

- El navegador muestra signos de actividad sospechosa o pantallas de advertencia que indican que el sitio web ha sido víctima de un ataque de phishing

- El servidor deja el sitio web fuera de servicio

- Google Search Console indica que el sitio web pudo haber sido hackeado

- El sitio web es más lento de lo normal

- Los correos electrónicos del dominio de la empresa se clasifican como spam

- El sitio muestra redirecciones, pop ups o anuncios no deseados

Las invasiones pueden causar graves daños al propietario del sitio web. En el caso de tiendas online o sitios web con registro de newsletter, el hacker puede robar los nombres y correos electrónicos de los usuarios. A menudo, estas informaciones son vendidas y puede utilizarse para otros ataques e invasiones en otras cuentas de las mismas personas.

También pueden producirse daños económicos directos, como la venta y envío de productos a precios más bajos o el pago con tarjetas robadas. En algunos casos, la información sobre la vulnerabilidad del entorno o el control de los pagos se divulga en grupos y comunidades de delincuencia digital y se realizan decenas o hasta centenas de ataques.

Que un sitio web siga siendo invadido daña la imagen de la empresa y puede hacer que el sitio web quede fuera de línea o de los motores de búsqueda. Por último, es responsabilidad del propietario del sitio web proteger los datos y la identidad de sus usuarios.

5 consejos esenciales para proteger los sitios web de tus clientes

Ver una

larga lista de medidas de seguridad para proteger los sitios web de los hackers puede ser aterrador y desalentador. Lo más importante es ser consciente de la magnitud del problema y tomar medidas preventivas.

Empieza con las siguientes acciones para proporcionarles una protección básica a los sitios web de tus clientes.

1. Presta atención a la seguridad del alojamiento de los sitios web

Un buen alojamiento es fundamental para garantizar que los sitios no se desconecten y para protegerlos de los ataques de los hackers. Incluye backups y recuperación en tus paquetes. Si los sitios web de tus clientes son atacados, puede volver a la última versión. Cuesta mucho menos que perder el negocio o tener que arreglar los sitios web.

2. Instala certificados SSL

Un certificado Secure Sockets Layer (SSL) es un protocolo de seguridad que encripta todas las comunicaciones hacia y desde un sitio web. La instalación de uno de ellos garantizará que, incluso si un hacker intercepta datos de tu sitio, nunca podrá entender de qué datos se trata.

3. Actualiza los sistemas

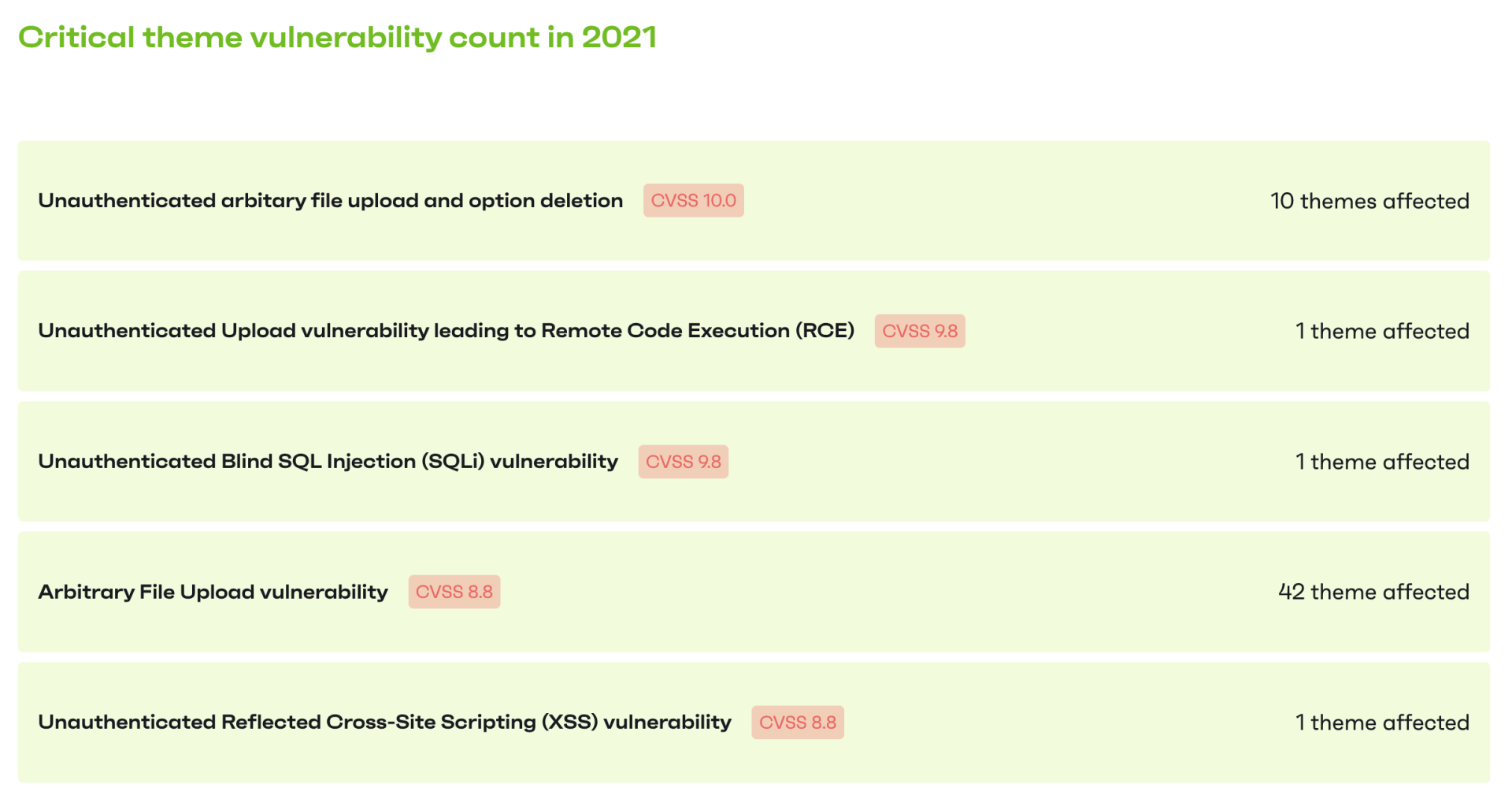

Más del 90% de los hackers en sitios web de WordPress se producen porque los hackers han identificado una vulnerabilidad en un tema o plugin y la han explotado en varios sitios.

Cuando se descubren vulnerabilidades, principalmente por parte de investigadores de seguridad, se comunican al desarrollador del plugin para que las corrijan. Los desarrolladores responsables publicarán una corrección y los sitios con el plug-in instalado verán que una versión actualizada del plugin estará disponible pronto.

Una vez que se publique la corrección, la vulnerabilidad se hará pública. Si fuiste uno de los sitios web que actualizó el plugin o el tema con la corrección de seguridad, es genial. De lo contrario, tu sitio web se convertirá en un objetivo para los hackers amateurs (llamados script kiddies) que quieren ganar dinero rápido.

Así que siempre es mejor mantener todo - desde WordPress hasta los plugins - actualizado en todo momento. También es importante estar atento a la hora de elegir los plugins. Algunos desarrolladores simplemente "retiran" el plugin y ya no le dan mantenimiento, dejando que el propietario del sitio web encuentre otra solución o viva con el problema.

4. Realiza backups con frecuencia

Hacer un backup es posiblemente una de las tácticas más subestimadas que puedes aplicar. Haz siempre backups diarios para que puedas restaurar rápidamente un sitio web en caso de una falla catastrófica.

Elige un buen plugin de backup que sea fiable, ya que los backups manuales son difíciles de realizar correctamente sin un conocimiento considerable.

5. No utilices contraseñas débiles y cámbialas a menudo

Muchos sitios web construidos con WordPress son hackeados simplemente porque la contraseña es débil. Los hackers tienen listas de estas contraseñas y las utilizan para lanzar ataques de fuerza bruta conocidos como "ataques de diccionario".

Desafíos en la seguridad de los sitios web de WordPress

Entendemos que no es nada fácil ejecutar la lista anterior. Sin embargo, estas acciones son fundamentales, especialmente para los sitios web construidos con WordPress.

La popularidad de WordPress y el hecho de ser una plataforma de código abierto lo convierten en el objetivo favorito de los hackers para entrar en los sitios web. Sin una configuración, actualización y corrección de los plugins, la cuestión no es "si" el sitio web de tu cliente será hackeado, sino "cuándo".

Por eso, incluso algunos de los mayores amantes y defensores de la plataforma de open source se preguntan si es la solución adecuada para todo tipo de sitios web.

"Me encanta WordPress. Pero se necesita mucho trabajo para que funcione eficazmente", dice Thomas Rudy, cofundador del

estudio de creación de contenidos estadounidense Ten Twenty Seven.

En este artículo, Rudy explica por qué

prefiere utilizar Duda en lugar de WordPress para crear sitios web para pequeñas empresas.

Según el desarrollador y socio de la agencia, para utilizar WordPress de forma eficaz, debes tener en cuenta lo siguiente:

- Alojamiento - Aunque no es necesariamente difícil alojar un sitio web de WordPress, puedes comprometer fácilmente el rendimiento si optas por un plan de alojamiento compartido. O el costo puede ser significativamente mayor para un servicio gestionado.

- Actualizaciones - Cuando se trabaja con organizaciones más grandes, las actualizaciones se producen con regularidad. Se envía el código, se hace un seguimiento de su versión y tienes empleados que actualizan continuamente los plugins, el núcleo de WordPress y, en general, le prestan más atención al sitio web. Para las organizaciones más pequeñas y las empresas locales, nada de esto es rentable, y a veces ni siquiera asequible.

- Seguridad - Rudy dice que ha visto innumerables sitios web de negocios locales a lo largo de los años vendiendo Viagra sin saberlo. Los sitios web más comprometidos son los sitios web de WordPress de negocios locales que han estado inactivos durante años.

- Control de versiones - Es muy difícil tener una estrategia adecuada de control de versiones. Un clic erróneo de alguien que usa FileZilla por primera vez y adiós sitio web.

"Para un sitio web de una gran empresa, WordPress tiene sentido, ya que tienes un equipo o al menos una persona dedicada a mitigar estos retos. En el caso de los sitios web de pequeñas y medianas empresas, casi nunca es así. Y entonces las cosas pueden ir mal muy rápidamente o el potencial de optimización del sitio web para los clientes locales nunca se aprovecha del todo", explica el cofundador de la agencia.

Cómo protege Duda los sitios web de los ataques de los hackers

Uno de los grandes diferenciales de Duda es que garantiza prácticamente todas las mejores prácticas de seguridad que vimos anteriormente de forma automática. La plataforma está especializada en la creación de sitios web a escala y es utilizada por más de 18 mil agencias y plataformas SaaS de todo el mundo.

Todos los sitios web de Duda están alojados en

Amazon Web Services (AWS), una de las soluciones en la nube más fiables y seguras del sector. No hay limitaciones de ancho de banda ni de almacenamiento. Los clientes de Duda también disponen de un cifrado SSL que se renueva automáticamente para todos los sitios web creados en la plataforma.

¿Pero qué significa esto en la práctica?

- Alojamiento - Se incluye con la plataforma. Cuando estés listo para lanzar un sitio web, solo tienes que ajustar algunas configuraciones del servidor para tu dominio - o si compras tu dominio en la plataforma de Duda, se hace por ti.

- Actualizaciones

- El equipo de ingenieros de Duda actualiza constantemente la plataforma. Como usuario, no tendrás que preocuparte de actualizar a la última versión. Cada actualización es 100% compatible con el código anterior, sin necesidad de controles paralelos. Además, siempre estamos mejorando la plataforma para aspectos cruciales de SEO, como

Core Web Vitals.

- Seguridad - Los certificados SSL se incluyen en todos los sitios web responsivos de Duda y se instalan automáticamente cuando se publica el sitio web.

- Control de versiones - Puedes deshacer o rehacer rápidamente las modificaciones del sitio web durante la edición y antes de publicar o republicar.

Así, Duda puede ayudar a tu agencia a ofrecer sitios web seguros y fiables, reduciendo los problemas de vulnerabilidad de la seguridad, las actualizaciones de plugins y el tedioso mantenimiento de la infraestructura. La plataforma es estable, segura y transparente.

¿Aún no conoces a Duda? Haz una

prueba gratuita ahora o

programa una conversación con uno de nuestros expertos.